Durante a noite de terça-feira (02/Ago), surgiram relatos de usuários das hot wallets Phantom e Slope – carteiras utilizadas na rede Solana para armazenamento de criptoativos que mantém conexão com a internet – estariam tendo seus fundos roubados, mesmo sem que as chaves privadas tivessem sido comprometidas. O que chamou a atenção nos relatos foi o fato de que as transações do roubo estavam sendo assinadas pela chave privada da carteira original, ainda que de carteiras que estariam inativas há meses. Ou seja, de alguma forma o hacker havia adquirido acesso às chaves privadas de carteiras ligadas à Solana.

A dinâmica com a qual o hack se desenvolveu foi tão fora do comum que, ainda no primeiro dia da descoberta do ataque, uniu engenheiros de diversos ecossistemas com firmas de segurança para ajudar na investigação das causas.

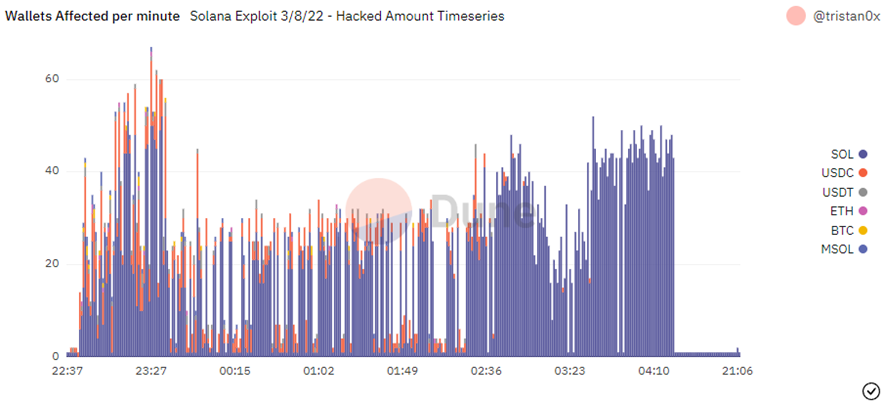

Nas primeiras horas do ataque, o hacker conseguiu comprometer cerca de 5 mil carteiras, que se estenderam para pouco mais de 9 mil nos dias seguintes, hoje totalizando mais de US$ 5M em criptoativos roubados.

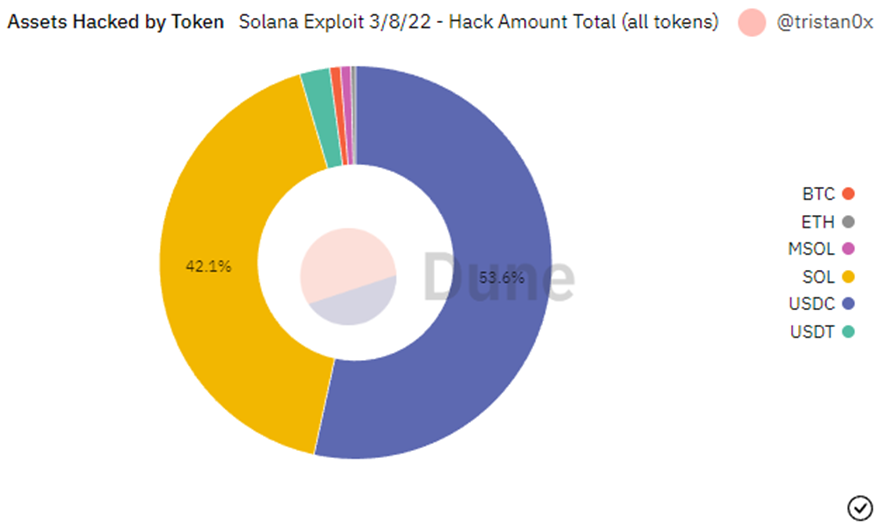

Os principais ativos roubados das carteiras foram as stablecoins (USDC e USDT) e o token SOL, representando mais de 97%. Pequenas quantidades de Bitcoin e Ethereum também foram levadas.

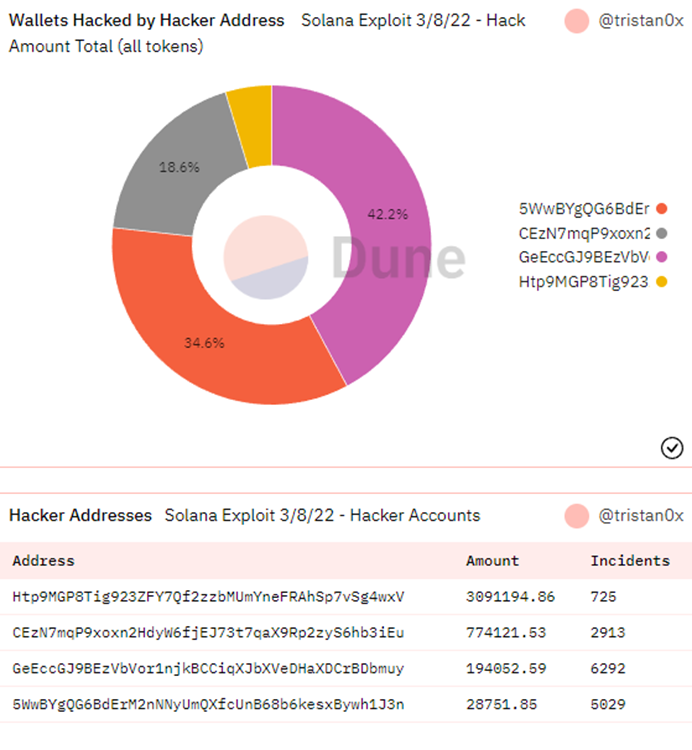

As investigações determinaram que os fundos roubados estão sendo direcionados para quatro carteiras diferentes, com a principal delas sendo responsável por mais de 40% dos ataques.

A evolução não linear no número de carteiras afetadas, aliada ao fato dos valores roubados não se restringir a carteiras com grande volume financeiro, leva a crer que o problema seja originado por parte de algum dos provedores das carteiras. Apesar de ter sido uma das primeiras hipóteses, fica claro que a brecha não está na blockchain Solana em si.

A redução no número de carteiras comprometidas também nos faz acreditar que o escopo total de carteiras com a abertura seja limitado. Essa condição reforçou a hipótese – atualmente a mais aceita – de que a origem da brecha para o hack, partiu de uma das provedoras de carteiras. Dadas as proporções relativamente pequenas do ataque, faz mais sentido que a Slope seja a responsável, visto que a Phantom é a maior representante de carteiras para Solana.

A declaração oficial da Slope – disponível na legenda da foto abaixo – confirma que uma porção de carteiras Slope foram comprometidas e informa que existem hipóteses para o suposto vazamento, mas nada confirmado. A empresa também diz estar trabalhando ao lado de empresas de segurança para tentar solucionar o problema.

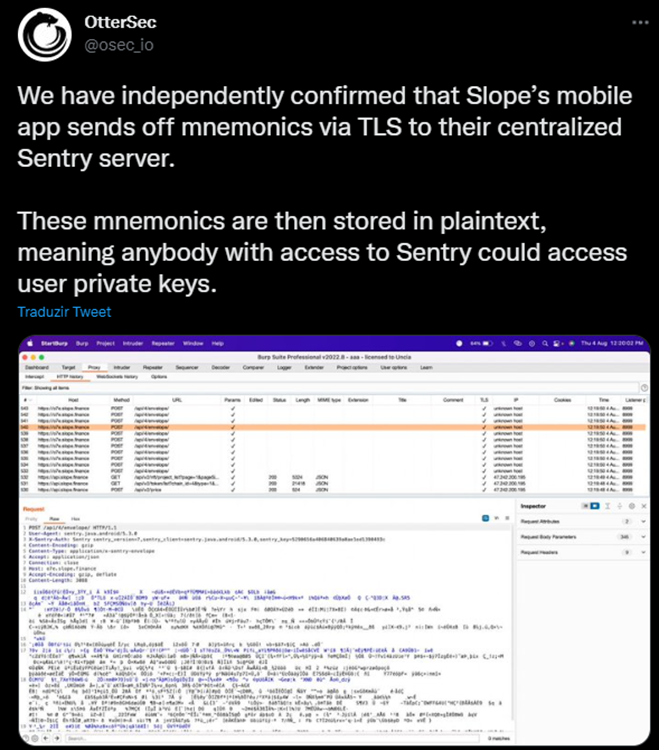

Uma das empresas envolvidas é a OtterSec, especializada em auditoria de blockchains, durante as investigações confirmou que o aplicativo mobile da Slope envia as seed phrases (frases de recuperação da carteira) de volta para o Sentry, um software de monitoramento de erros em código. No servidor do Sentry, as frases são então armazenadas em formato de texto simples, o que significa que qualquer pessoa com acesso ao Sentry teria acesso às frases.

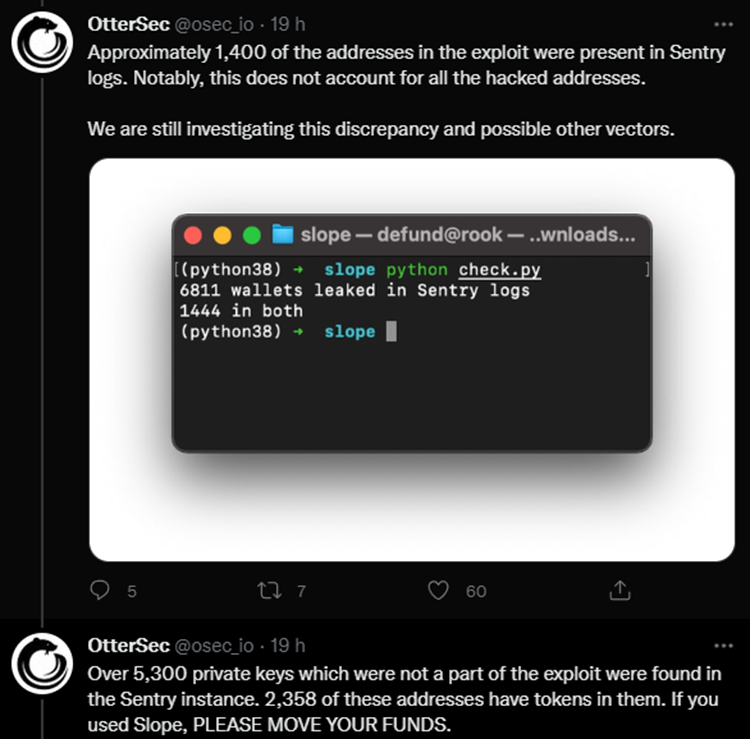

Mais de 5.3k frases de recuperação foram encontradas no banco de dados da Sentry, das quais aproximadamente 1,4k foram penalizadas com o ataque. Existem mais de 2k endereços com fundos que podem estar sujeitos à brecha.

A recomendação atual é de partir do princípio que qualquer carteira Slope criada antes do ataque está comprometida. A melhor opção de armazenamento de criptoativos continua sendo por meio de cold wallets – carteiras que não possuem conexão à rede.

Caso o armazenamento em cold wallet não seja possível, é essencial que se crie uma nova seed phrase, em uma nova carteira, para que sejam enviados seus ativos. De forma alguma utilize a mesma seed phrase de Slopes antigas para restauração em novas carteiras. O ponto em comum entre as carteiras Phantom que sofreram com o ataque é que foram provenientes da recuperação de seed phrases de carteiras Slope.

Apesar das hipóteses acima estarem ganhando força, até o momento não há conclusão oficial sobre as causas. Caso você tenha sido um dos afetados pelo ataque, a Solana Foundation disponibilizou um formulário para que possa ser preenchido e ajude a achar a causa raiz do problema.

https://solanafoundation.typeform.com/to/Rxm8STIT?typeform-source=admin.typeform.com